Källa: Alex Dobie / Android Central

Källa: Alex Dobie / Android Central

Det har funnits gott om FUD - rädsla, osäkerhet och tvivel - som sprids kring Android-telefonens säkerhet genom åren. Och jag ska vara ärlig: i början var mycket av det välförtjänt. Den fragmenterade karaktären av Android, den stora mängden grejer som krävde en fullständig uppgradering av firmware för att kunna ändras och att telefonproducenterna måste vara kvar ut dessa uppdateringar innebar att Android-telefoner var mer mottagliga för säkerhetsproblem än iPhone.

För tio år sedan om en stor säkerhetsproblem för iPhone upptäcktes, kunde Apple snabbt korrigera hela sitt ekosystem. På Android kan du vänta månader, om en fix någonsin gjorde det till din enhet. För att en Android-säkerhetsfråga skulle kunna hanteras 2011 måste den nya koden först tryckas ut av Google, integreras sedan i telefonens firmware av tillverkaren och slutligen undertecknas av din bärare. Det är inte en idealisk sekvens av händelser om tiden är viktig, eftersom det troligen skulle vara om en otäck ny programvarusårbarhet utnyttjades i naturen.

Android-säkerhet har kommit långt, långt under de senaste tio åren.

Men Android i allmänhet och Android-säkerhet i synnerhet har kommit långt under det senaste decenniet. Och den trötta tropen av Android-ägare får aldrig uppdateringar, och Android-telefoner som är fast i skadlig programvara är nu väl och föråldrade. De bästa Android-telefoner garanterar nu fyra års regelbundna säkerhetsuppdateringar, och Android själv är nu säkrare av design.

Problemet är att sätten Google håller Android på är säkra och otydliga och ganska tekniska. Medan Apple, med sin vertikala integration och relativt litet antal telefonmodeller, helt enkelt kan rulla ut fullt firmwareuppdateringar efter behag, Googles större, mer varierande och mindre direktstyrda ekosystem kräver en annan närma sig.

Google Play-tjänster

Källa: Android Central / Phil Nickinson

Källa: Android Central / Phil Nickinson

Nästan alla Android-telefoner som säljs i väst kommer med Google Play Services - det är en viktig del av den paket med mobilappar förinstallerade på Google Android-telefoner, och det kan tyst uppdateras av Google i Google bakgrund. Men Play Services är mycket, mycket kraftfullare än din genomsnittliga Android-app. Det beror på att det är en systemet app, vilket i grund och botten betyder har nycklarna till slottet, vilket möjliggör funktioner som fjärrensning av din telefon om den går förlorad eller stulen. (Av den anledningen måste systemappar laddas in på enheten av din tillverkare. De kan inte installeras från grunden som en vanlig app.)

Nuvarande versioner av Google Play Services stöds helt tillbaka till Android 5.0 Lollipop, släppt 2014. Den senaste versionen av Android som förlorade Play Services-stödet var 4.0 Ice Cream Sandwich, släppt 2011, som gick i pension 2018. Det betyder att för "aktuellt" stöd för Google Play-tjänster är tidsramarna vi pratar om här mycket längre än de flesta någonsin kommer att ha en smartphone.

Mer: En Google Mobile Services-primer

Play Services gör också en hel del andra saker, som att låta utvecklare integrera tjänster som Google Pay och Googles enkel inloggning i sina appar. Men låt oss nollställa säkerhetsimplikationerna: Den här typen av systemapp, som ständigt hålls uppdaterad i bakgrunden, stöds på enheter som släpptes för sju eller flera år sedan, och med tillstånd att göra i princip vad som helst, är ett kraftfullt verktyg i Googles Android-säkerhet arsenal.

Källa: Andrew Martonik / Android Central

Källa: Andrew Martonik / Android Central

Play Services är alltid uppdaterad även på gamla Android-telefoner och skyddar mot skadlig kod.

Google Play Protect är till exempel en del av Play Services. Detta låter Google kontrollera apparna på din telefon för skadlig programvara, oavsett om de laddas ner från Play Store eller inte. Eftersom Play Services är en systemapp kan Play Protect skada skadliga appar innan de har en chans att göra någon skada. Och eftersom Play Services ständigt uppdateras kan dessa försvar hållas uppdaterade i bakgrunden många år efter att din enhet fått sin senaste korrekta firmwareuppdatering. Det är ett sätt för äldre enheter att skyddas mot skadliga appar, även om dessa appar använder programvarusårbarheter som fortfarande finns tekniskt i det underliggande operativsystemet.

Det är detta som kan ge enheter som den nu geriatriska Samsung Galaxy S4, som släpptes 2013, en anständig skyddsnivå mot sårbarheter som finns i sin Android 5-baserade firmware.

Källa: Alex Dobie / Android Central

Källa: Alex Dobie / Android Central

Ett bra exempel på kraften i Google Play Services kan ses i Covid-19 Exposure Notification System. Google kunde bygga detta system med Apple och, tack vare Play Services, distribuerade det automatiskt till alla Android-telefoner som kör 5.0 Lollipop eller högre utan att uppdatera deras firmware.

När skrämmande programvarusårbarheter uppstår, som hände 2014 med Fel med "falskt ID"Uppdaterade Google omedelbart funktionen "Verifiera appar" (en föregångare till Google Play Protect) för att identifiera kränkande appar. Detta gjorde att sårbarheten kunde klämmas in i knoppen långt innan tillverkarna kom runt för att rulla ut firmwareuppdateringar som adresserade det underliggande felet.

Men det är naturligtvis bättre att inte ha sårbarheter än att bara förhindra att de utnyttjas. För detta ändamål har Google de senaste åren tacklat Androids långvariga problem med firmwareuppdatering i flera olika sätt: För det första genom att göra Android mer modulär och arbeta närmare med tillverkare under Android utveckling. Och för det andra genom att tydligt knyta ett datum till Androids säkerhetsnivå och skriva minsta supportkrav i sina kontrakt med telefontillverkare.

Android går modulärt

Källa: Alex Dobie / Android Central

Källa: Alex Dobie / Android Central

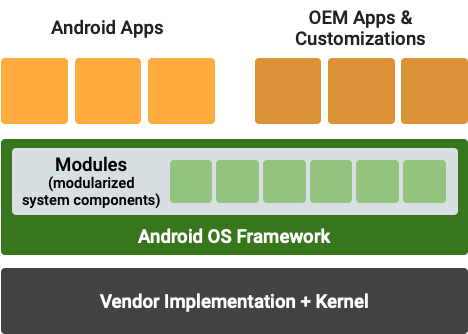

För ett decennium sedan var Android en stor monolitisk enhet som måste uppdateras på en gång. Ändringar av saker på systemnivå som mediekodek eller nätverk - eller till och med den inbyggda webbläsaren eller uppringningsappen - kunde bara göras via en fullständig firmwareuppdatering, med allt besvär som medför. (Först driver Google ut ny kod, sedan gör tillverkaren den till en enhetsspecifik firmwareuppdatering, sedan operatören måste logga ut.) Och som nämnts tidigare är det långsamt och ganska dåligt för säkerheten om ett utnyttjbart fel är upptäckt.

Under åren sedan dess har Google gjort Android mer modulärt, vilket gör det snabbare och lättare för företag att driva ut OS-uppdateringar. Och mer nyligen är det nu möjligt att uppdatera bitar av Android OS utan en fullständig firmwareuppgradering. Allt detta gör det möjligt för Google och telefontillverkare att svara snabbt för att åtgärda säkerhetsproblem i vissa delar av operativsystemet.

Googles tidigaste steg i denna riktning innebar att vissa appar och komponenter slogs ut ur firmware och att de kunde uppdateras via Google Play Store. De bästa exemplen på detta är Google Chrome och Android WebView-komponenten - används för webbinnehåll i Android-appar. Genom att uppdatera dessa oberoende av firmware kan Google fixa buggar i webbläsarmotorer som kan utnyttjas av skadliga webbsidor och få dem rullade ut till hela Android-ekosystemet på några timmar istället för månader.

Nya versioner av Android gör sig av med uppdateringsmedlet.

I 2017 års Android 8.0 Oreo-utgåva ökade Google saker och ting med "Project Treble". Detta var ett försök att lösa upp bitarna på låg nivå Android från chipset-tillverkare som Qualcomm från resten av operativsystemet och skapar ett mer modulärt operativsystem som kan uppdateras mer snabbt. Med hårdvaruföretag som kunde skilja sina egna anpassningar från operativsystemet, var tanken att firmwareuppdateringar kunde skjutas ut i snabbare takt och med mindre tekniskt benarbete. Project Treble är inte något du märker att du kör på din enhet, men det kan vara anledningen till att Android-telefonen du köpte 2018 fick OS-uppdateringar snabbare än den du köpte 2016. Och snabbare uppdateringar är naturligtvis bättre för säkerheten.

Källa: Google

Källa: Google

Nästa steg i att modulera Android kom i Android 10, med "Project Mainline" - idag känt som vagt namnet "Google Play Systemuppdateringar." Huvudlinjen handlar om undanröja den befintliga firmware-processen helt och hållet och buntar delar av Android till nya moduler som kan uppdateras direkt av Google eller din telefons tillverkare. Huvudlinjen växte in Android 11 med uppdaterbara moduler för fler Android-systembitar som Wi-Fi, internetdelning och neurala nätverkskomponenter. Och i Android 12 kommer det också att täcka ART (Android-runtime), vilket ger fler säkerhetsfördelar. Som AC: er Jerry Hildenbrand förklarar i en ny ledning:

I Android 12 kan alla typer av säkerhetsutnyttjande som kan hittas i hur Android-runtime fungerar snabbt och enkelt fixas över hela Android-ekosystemet.

För att förstå hur Androids säkerhet har förbättrats så mycket sedan början av 2010-talet är det intressant att ta en titt på en av det senaste decenniets största Android-rädslor - 2015 "Stagefright" -fel. Stagefright involverade ett utnyttjande av Android-komponenten som används för att behandla mediefiler, vilket skulle göra det möjligt för en speciellt modifierad videofil att köra skadlig kod på Android-telefoner.

En av de läskigaste Android-säkerhetsfelen 2015 skulle vara fullständigt kastrerad av Project Mainline.

Det finns inga bevis för att Stagefright någonsin använts i stor utsträckning i verklig skadlig kod - förmodligen för att andra säkerhetsåtgärder i Android gjorde det mycket svårt att dra nytta av - det var ändå stora nyheter på tid. 2015 fanns det ingen enda silverkula för Stagefright. Till skillnad från en appbaserad sårbarhet kunde Google Play Protect inte hindra dåliga mediefiler från att potentiellt äventyra din telefon. Den enda riktiga lösningen var att vänta på en firmwareuppdatering och hoppas på det bästa.

Men om något som Stagefright upptäcktes 2021, skulle det vara trivialt att ta itu med. Google skulle helt enkelt förbereda en Project Mainline-uppdatering för medieuppspelningsbiblioteket och omedelbart fixa felet på alla enheter som kör Android 10 och uppåt. Med mer av Android som moduleras i varje ny version av operativsystemet är det mycket mindre troligt att Google kommer att fångas av en exploatering som Stagefright i framtiden.

Android-säkerhetsuppdateringar

Källa: Alex Dobie / Android Central

Källa: Alex Dobie / Android Central

Som ett direkt resultat av Stagefright-buggen introducerade Google i slutet av 2015 Android-säkerhetsuppdateringsnivåer, vilket binder ett exakt datum till säkerhetsnivån i någon Google-godkänd Android-firmware. Nya korrigeringsfiler utfärdas varje månad, för att ta itu med nyligen upptäckta säkerhetsproblem, där enhetstillverkare får en till två månaders ledtid för att få säkerhetsuppdateringar skjutas ut till enheter. Den extra synligheten av säkerhetsplåstret lyste på Android-tillverkarnas över- och underpresterande, samtidigt som det gav trygghet när nya uppdateringar kom.

Två års säkerhetsuppdateringar krävs nu av Google enligt kontrakt.

På senare tid har Google börjat skriva miniminivåer för säkerhetsstöd i sina kontrakt med Android-tillverkare. Gränsenrapporterades 2018 att telefontillverkare skulle behöva garantera två års säkerhetsuppdateringar för nya telefoner, med minst fyra säkerhetsuppdateringar under det första året. Enligt standarderna för de flesta avancerade telefoner är det en ganska grundläggande supportnivå. Men det är precis vad det är: ett absolut minimum. Många andra i high end går mycket längre, inklusive Samsung med sitt senaste löfte om fyra års säkerhetsuppdateringar för större Galaxy-telefoner.

Ett decennium av framsteg

Källa: Alex Dobie / Android Central

Källa: Alex Dobie / Android Central

Mellan snabbare Android-uppdateringar tack vare Project Treble, enklare uppdateringar av delar av operativsystemet utan en fullständig firmwareuppgradering, längre livslängd och ett starkt sista försvar mot skadlig programvara från Google Play Protect, Android är idag robust. De flesta av de mycket omtalade mobila säkerhetsriskerna idag kommer i form av nätfiskeattacker i motsats till skadliga appar eller mediefiler. Eller med andra ord, när Android-säkerheten stärks väljer skurkarna alltmer att lura du, inte din telefon.

Det betyder inte att situationen kring Android-säkerhet och plattformsuppdateringar är perfekt. I en idealisk värld skulle Google vara lika smidig som Apple när det gäller att reparera säkerhetsproblem. Med Project Mainline är vi definitivt kommer dit, men det tar tid för fördelarna med de nya Mainline-modulerna som läggs till i Android 11 och Android 12 att sippra ut till Android-ekosystemet. Google Play Protect, så bra som det är, är begränsat till att neutralisera appbaserad skadlig kod i motsats till andra typer av exploateringar. Och jag skulle definitivt argumentera för att det avtalade minimumet av en säkerhetsuppdatering var tredje månad inte går tillräckligt långt. (Fall i punkt: The dystra uppdateringsutsikter av många billigare OnePlus Nord-telefoner.)

Samtidigt är den gamla stereotypen av Android som är full av skadlig programvara och firmwareutnyttjande 2021 längre ifrån sanningen än någonsin. Och direkta jämförelser med iOS-uppdateringsmodellen förbiser viktiga delar av Google Android som Play Services och Project Mainline. Plattformen har kommit långt sedan 2011, och det senaste decenniet av framsteg innebär att Android är väl positionerat för att se bort framtida programvaruhot.

Alex Dobie

Alex är global chefredaktör för Android Central och finns vanligtvis i Storbritannien. Han har bloggat sedan innan det kallades det, och för närvarande ägnas det mesta av hans tid åt att leda video för AC, vilket innebär att man riktar en kamera mot telefoner och talar ord mot en mikrofon. Han skulle bara älska att höra dina tankar på [email protected] eller om de sociala sakerna på @alexdobie.