Представлено Ежевика

Обсуждение мобильной безопасности

Будущее аутентификации: биометрия, многофакторность и взаимозависимость

Рене Ричи, Дэниел Рубино, Кевин Михалюк, Фил Никинсон

В течение многих лет пароль был настолько безопасным средством аутентификации, насколько нам было нужно. Если вы не отвечали за ядерные коды, вам хватило простого пароля, состоящего, может быть, из дюжины символов. Проблема в том, что по мере увеличения мощности наших компьютеров росла и мощность компьютеров, используемых хакерами баз данных и взломщиками кода.

Сегодня для взлома вашего базового пароля требуется всего несколько минут, если не секунд. Последовательности букв и цифр, известных только вам, недостаточно для обеспечения безопасности ваших учетных записей и устройств. Любой, кто предлагает гарантированную безопасность, либо лжет вам, либо обманывает себя относительно надежности своих систем.

Как в будущем мы должны хранить все наши вещи в целости и сохранности? Должны ли мы прибегать к разочарованию из-за постоянно меняющейся двухфакторной аутентификации, или ответом могут быть наши собственные биометрические данные? Или мы можем использовать наши устройства для аутентификации друг друга, создавая самозащищающуюся личную сеть?

Давайте начнем разговор!

- 01.Кевин

МихалюкГлючная проблема многофакторной аутентификации

- 02.Фил

НикинсонВ мире биометрической безопасности вы являетесь паролем

- 03.Рене

Ричия могу изменить свой пароль; Я не могу изменить свои глазные яблоки

- 04.Даниэль

РубиноМой смартфон, мой пароль

Будущая аутентификация

Навигация по статьям

- Многофакторная аутентификация

- Видео: Майкл Сингер

- Биометрическая аутентификация

- Взломанная биометрия

- Аутентификация устройства

- Комментарии

- К началу

Кевин МихалюкCrackBerry

Глючная проблема многофакторной аутентификации

И это только один фактор. Пароль. Что-то вы знаете. В наши дни, когда сервисы взломаны, а устройства потеряны или украдены, наблюдается тенденция к многофакторности. Жетон. Что-то у вас есть.

Вы вводите что-то, что вы знаете, пароль, затем SMS-сообщение или приложение генерирует второй код для чего-то, что у вас есть: телефона в вашем распоряжении. Это делает вещи более безопасными, но также делает их более хлопотными.

Мульти-мультифактор

В основе многофакторной аутентификации лежит множество факторов. Почти всегда будет пароль или PIN-код, который остается постоянным — ваш базовый стандарт аутентификации. Что делает его многоэтапным (чаще всего двухэтапным), так это добавление второй проверки. Эта вторая проверка может быть получена из широкого круга источников. Наиболее распространенным является вторичный код, который предоставляется либо через SMS на мобильный телефон владельца учетной записи, либо непосредственно через защищенное мобильное приложение для проверки подлинности. Идея в том, что ваш пароль можно взломать удаленно, но получение вторичного кода либо требует более экстремального уровня взлома вашего мобильного устройства или фактического физического хранения указанного устройство. Другие формы многофакторной аутентификации включают использование специального генератора кода, привязанного к специально для этой учетной записи, смарт-карты или USB-токена, назначенного пользователю, или биометрических данных, таких как радужная оболочка или сканы отпечатков пальцев. В то время как смартфон удобен, то, что он связывается по беспроводной сети, чтобы получить код, открывает щель в процессе. Отключенные физические устройства и биометрические данные гораздо сложнее взломать, по крайней мере удаленно. Но как только вы потеряете контроль над физической безопасностью, все ставки в любом случае отменяются.

Я, например, использую двухэтапную аутентификацию Google в своей основной учетной записи Gmail. После того, как я ввожу свой стандартный пароль, на мой телефон отправляется текстовое сообщение с уникальным кодом аутентификации, который я должен ввести. Для человека, который много путешествует — входит в систему из разных мест, компьютеров и мобильных устройств — это может быть занозой в заднице. Нет ничего лучше, чем быть в Нью-Йорке и просить SMS-код, который пришел на телефон, сидя дома в Виннипеге.

Нет ничего лучше, чем быть в Нью-Йорке и просить код, который пришел на телефон дома в Виннипеге.

Чаще, чем то, что можно считать незначительным неудобством, SMS-код является недействительным, и его нужно запрашивать снова и снова, пока он не сработает. Нет ничего лучше, чем сломать или потерять телефон, получить замену, а затем попытаться настроить двухэтапная аутентификация для Gmail, Dropbox, iTunes и всего остального, что я использую, опять же, из царапать.

Я шучу, что я сделал свои учетные записи настолько безопасными, что даже не могу войти в них, но на самом деле не над чем смеяться, особенно для людей, которым просто нужно, чтобы все это работало.

Я не отключаю его, потому что в целом знание того, что я защищен, того стоит. Но это слишком сложно и запутанно для слишком многих людей. Есть причина, по которой я не рекомендую его обычному человеку.

Делайте все «проблемы первого мира», какие хотите, но так, как наши телефоны станут нашими удостоверениями личности и нашими кошельками, как они начинают разрешать то, что мы покупаем, но аутентифицируют, кто мы есть, баланс безопасности и удобства критический. И мы просто еще не там.

Вы можете установить уровни безопасности, и у каждого из них есть шанс что-то остановить. Но конечный пользователь, если его одурачить, может очень быстро их всех прорезать.

- Майкл Сингер / AVP Mobile, Cloud и безопасность управления доступом в AT&T

Вопрос:

Используете ли вы многофакторную аутентификацию для своих учетных записей?

876 комментариев

Фил НикинсонАНДРОИД ЦЕНТРАЛЬНЫЙ

В мире биометрической безопасности вы являетесь паролем

Мы делаем шаг, чтобы избавить мир от паролей. Не волнуйтесь, в ближайшее время они никуда не денутся, но некоторые умные люди усердно работают над тем, чтобы придумать что-нибудь получше. Самое простое и, пожалуй, самое важное место для паролей на мобильном устройстве — это экран блокировки. Это первая и лучшая линия защиты, позволяющая уберечь ваш телефон и хранящиеся на нем данные от чужих рук.

Традиционные механизмы разблокировки использовались на всех платформах, но Google был первым, кто начал экспериментировать с чем-то другим. Начиная с Android 4.1 Ice Cream Sandwich, вы можете настроить телефон так, чтобы он разблокировался только тогда, когда он увидит ваше лицо. Эта функция считалась «экспериментальной», что не было большим утешением, учитывая, что распечатанная фотография вашего лица будет работать так же, как и настоящая.

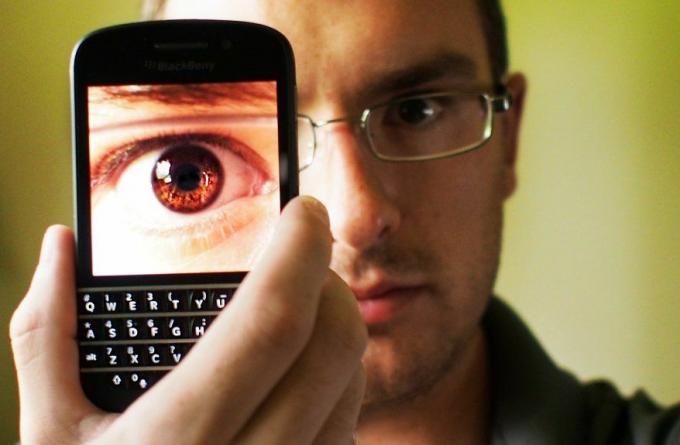

Сканирование радужной оболочки

Технология сканирования глаз, которую обычно и ошибочно называют «сканированием сетчатки», до сих пор кажется большинству из области околонаучной фантастики, на самом деле является сканированием радужной оболочки. Ваша радужная оболочка — цветная часть вашего глаза, которая контролирует отверстие, в которое открывается ваш зрачок, и, таким образом, то, как большая часть света попадает на сетчатку на задней части глазного яблока — имеет уникальный рисунок, который можно математически вычислить. определенный. В отличие от отпечатков пальцев, радужную оболочку человека нельзя изменить, не подвергнувшись серьезной травме.

Для сканирования сетчатки используются две системы: видимая длина волны и ближняя инфракрасная. Большинство сканеров относятся к ближнему инфракрасному спектру, который лучше работает с преобладающей более темной радужной оболочкой человека. Сканеры с видимой длиной волны могут выявить более подробные детали, и их сложнее обмануть благодаря возбуждению меланина в радужной оболочке, но они склонны к помехам от отражений. Исследователи изучают возможность объединения двух систем для повышения точности.

Хотя сканеры радужной оболочки глаза могут работать на расстоянии до нескольких метров при достаточном разрешении сенсора, их стоимость при широком распространении оказалась непомерно высокой. Сканеры радужной оболочки глаза используются на всех пунктах пересечения границы в Объединенных Арабских Эмиратах, в США и Канаде для полетов с низким уровнем риска NEXUS. программа для путешественников, в центрах обработки данных Google и в нескольких муниципальных полицейских управлениях по всему миру, включая Нью-Йорк. Город.

Но это показывает вам, в каком направлении будут развиваться события. Мы видели эволюцию этой технологии, которая требует, чтобы глаза моргали (попробуйте сделать это с фотографией). Или, может быть, это потребует от вас улыбнуться или сделать глупое лицо.

Но более вероятно, что мы увидим комбинацию биометрии и традиционных паролей. Ваш телефон молча смотрит, пытаетесь ли вы его разблокировать. Если он распознает ваше лицо — или, может быть, ваш голос, или, может быть, ваш отпечаток пальца или рисунок подкожных капилляров через датчик на задней панели телефона или планшета — он пропускает вторичный пароль. Если это не так, вы вернетесь к вводу PIN-кода, смахиванию шаблона или чему-то более надежному.

У биометрии тот же основной недостаток, что и у традиционных паролей — они представляют собой единую точку отказа.

Мы видели биометрию в кино на протяжении десятилетий. Отпечатки пальцев. Отпечатки ладоней. Голосовой идентификатор. Ирис сканирует. Сегодня они наверняка используются в зонах строгого режима. У нас раньше были сканеры отпечатков пальцев на нескольких телефонах, но они исчезли после того, как эта функция не стала обязательной. Мы поиграли с распознаванием лиц.

Но биометрия сама по себе имеет тот же основной недостаток, что и традиционные пароли — они представляют собой единую точку отказа. Мы увидим более широкое использование, но это всегда должно быть в тандеме с другими мерами безопасности.

Вопрос:

Будет ли вам удобно использовать биометрическую аутентификацию?

876 комментариев

Рене РичиЯ больше

я могу изменить свой пароль; Я не могу изменить свои глазные яблоки

"Голосовой отпечаток проверен." Раньше это было в фильмах — когда компьютеры работали из командной строки, мониторы светились зеленым, и даже короткая последовательность цифр была почти невзламываемым паролем.

Теперь Android подтверждает личность по вашему лицу. Xbox One прислушивается к вашему голосу, читает ваше сердцебиение и даже чувствует ваше настроение. Ходят слухи, что Apple встраивает сканер отпечатков пальцев в iPhone.

Пароли были в основном теми, что мы знали — их можно было получить от нас силой или обманом, угадать, взломать или иным образом скомпрометировать. В лучшем случае они представляли собой корявые цепочки псевдослучайных символов, сложность которых, как надеялись, делала их слишком сложными для взлома во вселенной без квантовых вычислений.

Теперь «пароли» также могут быть вещами, которые у нас есть. Не говоря уже о картах доступа, телефонах или других ключах, они могут быть биометрическими. Они могут быть частями нашего тела.

Как бы мы изменили наши глаза, наш отпечаток большого пальца или наш капиллярный узор, если бы это когда-либо было скомпрометировано?

Сканирование большого пальца и радужной оболочки — одни из наиболее часто встречающихся, по крайней мере, на телевидении и в кино. Что произойдет, если или когда они будут скомпрометированы? Люди с богатым воображением в Голливуде показали нам все, от протезов до отрубленных рук и выдолбленных... ладно, это становится ужасно.

Кажется, не проходит и недели, чтобы какой-нибудь веб-сайт или приложение не объявили о взломе и не посоветовали нам сменить пароль. Изменить кучу букв, цифр и символов достаточно просто. Как бы мы изменили наши глаза, наш отпечаток большого пальца или наш капиллярный узор, если бы это когда-либо было скомпрометировано?

Похоже, что ответ заключается не в хранении реальных биометрических данных, которые можно взломать, а в хранении чего-то на основе биометрических данных. данные, которые не могут быть реконструированы, но могут быть изменены на что-то другое на основе тех же данных, если и когда они взломан.

Снят отпечаток пальца

Как и любая форма аутентификации, сканеры отпечатков пальцев подвержены обману. сериал канала Дискавери Разрушители легенд занимался обманом сканеров отпечатков пальцев в эпизоде 2006 года. Ведущим Кари Байрон и Тори Беллечи было поручено обмануть сканер отпечатков пальцев, чтобы они поверили, что они были товарищем по разрушителю мифов Грантом Имахара.

Получив чистую копию отпечатка пальца Имахары из футляра для компакт-диска (несмотря на то, что он знал об их миссии и взял шаги по очистке его отпечатков пальцев), Байрон и Беллечи сделали три копии отпечатка пальца — одну выгравировали на латексе, другую сделали из Разрушители легенд любимый баллистический гель, а один просто с рисунком, напечатанным на листе бумаги.

Протестировано как с оптическим сканером, так и со сканером, который рекламировался как «непревзойденный» благодаря его способности обнаруживать температуре, частоте пульса и проводимости кожи, все три метода могли обмануть сканеры при намокании их лизать. Даже бумага.

Технология, хорошо реализованная, может означать, что это никогда не будет проблемой. Но как часто мы изучали технологии, которые, как нам казалось, хорошо реализованы, оказывались таковыми? Возможно ли вообще сделать что-то защищенное от обратного проектирования?

Научная фантастика снова становится научным фактом, но единственное, что не меняется, — это мы. Мы обязаны удостовериться, что, прежде чем мы отдадим свои радужки, большие пальцы и скелеты, мы удостоверимся в пределах нашей способности информировать себя, что это делается безопасно и таким образом, что любые наши фактические биометрические данные не могут быть скомпрометированы, даже если система и наши информационные данные скомпрометированы.

Вопрос:

Опрос Talk Mobile: состояние мобильной безопасности

Даниэль РубиноЦЕНТРАЛЬНЫЙ ТЕЛЕФОН WINDOWS

Мой смартфон, мой пароль

Вероятно, одним из самых креативных способов использования современных смартфонов является их включение в качестве токена аутентификации для других устройств. Поначалу это может показаться странным, но если подумать, то в этом есть большой смысл. В конце концов, это, по сути, сетевые мини-компьютеры, которые мы носим с собой практически все время, так почему бы не использовать эту вычислительную мощность в целях безопасности?

Такие компании, как Microsoft и Google, недавно присоединились к этой победе со своими системами двухфакторной аутентификации. Имея на своем телефоне приложение (например, Authenticator от Microsoft), пользователи могут безопасно генерировать уникальные одноразовые пароли второго уровня для безопасного доступа к своим учетным записям. Это один дополнительный шаг, но он использует аппаратное обеспечение, которое у вас все равно будет с собой.

Это один дополнительный шаг, но он использует аппаратное обеспечение, которое у вас все равно будет с собой.

NFC (связь ближнего поля) — еще одна потенциальная технология, которую можно использовать в целях безопасности. Нетрудно представить сценарий, в котором вы разблокируете свой компьютер, приложив свой смартфон к компьютеру (или даже к своей машине или дому), установив короткое и мгновенное соединение с проверкой NFC.

Внутренний доступ

На протяжении веков тумблерный замок был основным средством защиты дома. Несмотря на наличие засовов и цепей безопасности, замок — единственный, к которому вы можете получить доступ снаружи, и, следовательно, тот, который используется, когда вы отсутствуете.

Замок, наконец, переживает революцию в 21 веке благодаря появлению безопасных беспроводных технологий. Первые реализации были с RFID-чипами, которые владелец мог носить на карте, цепочке для ключей (как необычно) или даже в виде небольшого чипа, встроенного в руку (менее причудливо).

Совсем недавно закрепились коммуникативные замки. Kevo от Unikey и системы Lockitron, созданные недавно за счет краудфандинга, предназначены для работы через Bluetooth 4.0 и Wi-Fi, позволяющий владельцу открыть дверь, просто приблизившись к ней — даже с телефоном в кармане или кошелек. Существует несколько дверных замков NFC, и приложение ShareKey для Android, разработанное Институтом Фраунгофера, позволяет совместимым устройствам Android открывать двери, просто прикасаясь телефоном к замку. ShareKey можно использовать даже для предоставления временного доступа людям.

Единственное, что, кажется, сдерживает эту идею, — это компании, которые до сих пор не внедрили NFC — технологию, которая, хотя и впечатляет, все же может быть не идеальной. Сам NFC не может передавать много данных — чаще устройствам приходится использовать Bluetooth или Wi-Fi для получения большего количества данных, что означает большую сложность. Есть несколько продуктов безопасности NFC, в том числе дверные замки со встроенным NFC.

Хотя аутентификация одного устройства на другом может оказаться менее удобной, чем однопроходная система безопасности, в 2013 г. шаги становятся все более необходимыми для защиты как ваших устройств, так и данных, которые хранятся или доступны через их. Мы делаем ставку (и надеемся) на то, что, когда отрасль примет стандарт для аутентификации на нескольких устройствах, например. с использованием ваш смартфон, чтобы разблокировать компьютер, эти методы быстро станут нормой или, по крайней мере, не необычный.

Самый большой и самый разочаровывающий недостаток? Забыть свой смартфон дома может быть еще более тревожно, чем сейчас.

Вопрос:

Вы бы использовали свой смартфон для защиты компьютера, дома или автомобиля?

876 комментариев

Заключение

Будущее аутентификации пользователей почти наверняка зависит от внешнего. Это больше не будет строка символов, используемая для проверки вашего права на доступ к контенту, это будут системы для проверки того, что вы действительно являетесь тем, кем указан пароль.

Биометрическая аутентификация существует уже много веков, от сканеров отпечатков пальцев до проверки радужной оболочки и сканирования капилляров (просмотра кровеносных сосудов под кожей). Современные устройства, как мобильные, так и стационарные, оснащены большим количеством датчиков, чем когда-либо прежде. Вполне разумно думать, что в ближайшие годы они будут оснащены большим количеством сканеров и что эти датчики смогут подтвердить нашу личность.

Можно с уверенностью предположить, что биометрия будет лишь одним из уровней защищенного компьютерного существования. Можно ожидать, что многофакторная аутентификация также будет играть более важную роль, либо за счет предоставления услуг, уникальный второй код для второго устройства, которое должен ввести пользователь, или само второе устройство, являющееся проверка. Физическое владение полной экосистемой устройств пользователя становится согласием.

Есть ли способ лучше? Не жертвуем ли мы слишком большим удобством во имя безопасности? Или преступники всегда найдут выход?