Source: Alex Dobie / Android Central

Source: Alex Dobie / Android Central

Il y a eu beaucoup de FUD - peur, incertitude et doute - autour de la sécurité des téléphones Android au fil des ans. Et je vais être honnête: au début, une grande partie était bien méritée. La nature fragmentée d'Android, la grande quantité de truc qui nécessitait une mise à niveau complète du firmware pour changer, et la réticence des fabricants de téléphones à rouler Ces mises à jour signifiaient que les téléphones Android étaient plus sensibles aux problèmes de sécurité que l'iPhone.

Il y a dix ans, si une faille de sécurité majeure de l'iPhone était découverte, Apple pourrait rapidement patcher l'ensemble de son écosystème. Sur Android, vous pourriez devoir attendre des mois, si jamais un correctif arrivait sur votre appareil. Pour qu'un problème de sécurité Android soit résolu en 2011, le nouveau code devait d'abord être poussé par Google, puis intégré dans le micrologiciel de votre téléphone par le fabricant et éventuellement signé par votre transporteur. Ce n'est pas une séquence d'événements idéale si le temps presse, comme cela le serait probablement si une nouvelle vulnérabilité logicielle malveillante était exploitée à l'état sauvage.

La sécurité Android a parcouru un long, long chemin au cours des 10 dernières années.

Mais Android en général, et la sécurité Android en particulier, a parcouru un long chemin au cours de la dernière décennie. Et le trope fatigué des propriétaires d'Android ne recevant jamais de mises à jour, et les téléphones Android embourbés dans des logiciels malveillants sont désormais bel et bien obsolètes. le meilleurs téléphones Android garantissent désormais quatre ans de correctifs de sécurité réguliers, et Android lui-même est désormais plus sécurisé par conception.

Le problème est que les moyens par lesquels Google assure la sécurité d'Android sont nébuleux et assez techniques. Alors qu'Apple, avec son intégration verticale et son nombre relativement restreint de modèles de téléphones, peut simplement déployer mises à jour du firmware à volonté, l'écosystème plus vaste, plus diversifié et moins directement contrôlé de Google nécessite un approcher.

Services Google Play

Source: Android Central / Phil Nickinson

Source: Android Central / Phil Nickinson

Presque tous les téléphones Android vendus en Occident sont livrés avec les services Google Play - c'est une partie importante du ensemble d'applications mobiles préchargées sur les téléphones Google Android, et il peut être mis à jour silencieusement par Google dans le Contexte. Mais Play Services est bien, bien plus puissant que votre application Android moyenne. C'est parce que c'est un système app, ce qui signifie essentiellement qu'il a les clés du château, permettant des fonctionnalités telles que l'effacement à distance de votre téléphone en cas de perte ou de vol. (Pour cette raison, les applications système doivent d'abord être chargées sur l'appareil par votre fabricant. Ils ne peuvent pas être installés à partir de zéro comme une application normale.)

Les versions actuelles des services Google Play sont prises en charge depuis Android 5.0 Lollipop, sorti en 2014. La dernière version d'Android à perdre la prise en charge des services Play était 4.0 Ice Cream Sandwich, sortie en 2011, qui a été retirée en 2018. Cela signifie que pour le support "actuel" des services Google Play, les délais dont nous parlons ici sont beaucoup plus longs que la plupart des gens ne garderont jamais un smartphone.

Plus: Une introduction aux services mobiles Google

Les services Play font également beaucoup d'autres choses, comme permettre aux développeurs d'intégrer des services tels que Google Pay et l'authentification unique Google dans leurs applications. Mais concentrons-nous sur les implications en matière de sécurité: ce type d'application système, constamment mis à jour en arrière-plan, est pris en charge sur appareils sortis il y a sept ans ou plus, et avec la permission de faire pratiquement n'importe quoi, est un outil puissant dans la sécurité Android de Google arsenal.

Source: Andrew Martonik / Android Central

Source: Andrew Martonik / Android Central

Les services Play sont toujours à jour, même sur les anciens téléphones Android, et protègent contre les logiciels malveillants.

Google Play Protect, par exemple, fait partie des services Play. Cela permet à Google de rechercher des logiciels malveillants dans les applications de votre téléphone, qu'elles soient ou non téléchargées depuis le Play Store. Étant donné que les services Play sont une application système, Play Protect peut neutraliser les applications malveillantes avant qu'elles n'aient la possibilité de faire du mal. Et parce que les services Play sont constamment mis à jour, ces défenses peuvent être mises à jour en arrière-plan de nombreuses années après que votre appareil a reçu sa dernière mise à jour appropriée du micrologiciel. C'est un moyen pour les appareils plus anciens d'être protégés contre les applications malveillantes, même si ces applications utilisent des vulnérabilités logicielles qui sont toujours techniquement présentes dans le système d'exploitation sous-jacent.

C'est ce qui peut donner à des appareils comme le désormais gériatrique Samsung Galaxy S4, sorti en 2013, un niveau de protection décent contre les vulnérabilités présentes dans son firmware basé sur Android 5.

Source: Alex Dobie / Android Central

Source: Alex Dobie / Android Central

Un excellent exemple de la puissance des services Google Play peut être vu dans le système de notification d'exposition Covid-19. Google a pu construire ce système avec Apple et, grâce aux services Play, le déployer automatiquement sur chaque téléphone Android exécutant 5.0 Lollipop ou supérieur sans mettre à jour leur firmware.

Lorsque des vulnérabilités logicielles effrayantes émergent, comme cela s'est produit en 2014 avec le Bogue "Faux ID", Google a immédiatement mis à jour sa fonctionnalité « Vérifier les applications » (un précurseur de Google Play Protect) pour identifier les applications incriminées. Cela a permis d'étouffer la vulnérabilité dans l'œuf bien avant que les fabricants ne se mettent à déployer des mises à jour du micrologiciel pour corriger le bogue sous-jacent.

Mais bien sûr, ne pas avoir de vulnérabilités en premier lieu vaut mieux que de simplement les empêcher d'être exploitées. À cette fin, ces dernières années, Google s'est attaqué au problème de longue date de mise à jour du firmware d'Android dans plusieurs manières: tout d'abord, en rendant Android plus modulaire et en travaillant plus étroitement avec les fabricants pendant la développement. Et deuxièmement, en liant clairement une date au niveau de sécurité d'Android et en écrivant des exigences de support minimales dans ses contrats avec les fabricants de téléphones.

Android devient modulaire

Source: Alex Dobie / Android Central

Source: Alex Dobie / Android Central

Il y a dix ans, Android était une grande entité monolithique qui devait être mise à jour en une seule fois. Les modifications apportées aux éléments au niveau du système, tels que les codecs multimédias ou la mise en réseau, ou même le navigateur Web intégré ou l'application de numérotation, ne peuvent être effectuées que via une mise à jour complète du micrologiciel, avec tous les tracas que cela implique. (D'abord, Google envoie un nouveau code, puis le fabricant le transforme en une mise à jour du micrologiciel spécifique à l'appareil, puis le le transporteur doit signer.) Et comme mentionné précédemment, c'est lent et assez mauvais pour la sécurité si un bogue exploitable est découvert.

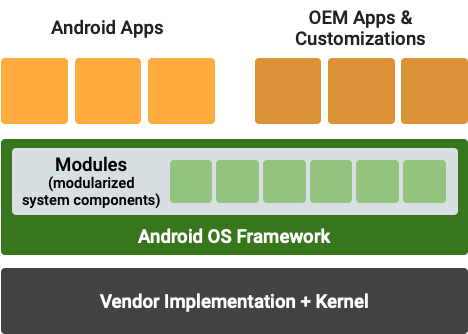

Au cours des années qui ont suivi, Google a rendu Android plus modulaire, permettant aux entreprises de publier plus rapidement et plus facilement les mises à jour du système d'exploitation. Et plus récemment, il est désormais possible de mettre à jour des morceaux du système d'exploitation Android sans mise à niveau complète du micrologiciel. Tout cela permet à Google et aux fabricants de téléphones de réagir rapidement pour résoudre les problèmes de sécurité dans certaines parties du système d'exploitation.

Les premiers pas de Google dans cette direction ont consisté à casser certaines applications et composants du micrologiciel et à leur permettre d'être mis à jour via le Google Play Store. Les meilleurs exemples sont Google Chrome et le composant Android WebView, utilisé pour le contenu Web dans les applications Android. Leur mise à jour indépendamment du firmware permet à Google de corriger les bugs du moteur de navigateur qui pourraient être exploités par des pages Web malveillantes et les déployer sur l'ensemble de l'écosystème Android en quelques heures au lieu de mois.

Les versions récentes d'Android suppriment l'intermédiaire de mise à jour.

Dans la version Android 8.0 Oreo de 2017, Google est passé à la vitesse supérieure avec "Project Treble". Il s'agissait d'un effort pour démêler les éléments de bas niveau de Android des fabricants de chipsets comme Qualcomm du reste du système d'exploitation, et créer un système d'exploitation plus modulaire qui pourrait être mis à jour davantage rapidement. Les fabricants de matériel étant capables de séparer leurs propres personnalisations du système d'exploitation principal, l'idée était que les mises à jour du micrologiciel pouvaient être déployées à un rythme plus rapide et avec moins de démarches techniques. Project Treble n'est pas quelque chose que vous remarquerez sur votre appareil, mais cela pourrait être la raison pour laquelle le téléphone Android que vous avez acheté en 2018 a obtenu des mises à jour du système d'exploitation plus rapidement que celui que vous avez acheté en 2016. Et des mises à jour plus rapides, bien sûr, sont meilleures pour la sécurité.

Source: Google

Source: Google

La prochaine étape de la modularisation d'Android est venue d'Android 10, avec le « Project Mainline » – connu aujourd'hui sous le nom vaguement « Mises à jour du système Google Play ». La ligne principale est tout au sujet contourner entièrement le processus de micrologiciel en direct existant et regrouper des parties d'Android dans de nouveaux modules qui pourraient être mis à jour directement par Google ou celui de votre téléphone fabricant. Mainline a grandi en Android 11 avec des modules pouvant être mis à jour pour plus de bits système Android comme le Wi-Fi, le partage de connexion et les composants de réseau neuronal. Et dans Android 12, il couvrira également ART (l'environnement d'exécution Android), apportant plus d'avantages en matière de sécurité. Comme AC Jerry Hildenbrand explique dans un récent éditorial :

Dans Android 12, tout type d'exploit de sécurité pouvant être trouvé dans le fonctionnement de l'environnement d'exécution Android pourrait être rapidement et facilement corrigé dans l'ensemble de l'écosystème Android.

Pour comprendre comment la sécurité d'Android s'est tellement améliorée depuis le début des années 2010, il est intéressant de jeter un coup d'œil à l'une des principales alertes à la sécurité d'Android de la dernière décennie: 2015 Bug "Stagefright". Stagefright impliquait un exploit dans le composant Android utilisé pour traiter les fichiers multimédias, ce qui pourrait permettre à un fichier vidéo spécialement modifié d'exécuter un code malveillant sur les téléphones Android.

L'un des bugs de sécurité Android les plus effrayants de 2015 serait complètement neutralisé par Project Mainline.

Bien qu'il n'y ait aucune preuve que Stagefright ait jamais été largement utilisé dans les logiciels malveillants du monde réel - probablement parce que d'autres les précautions de sécurité dans Android rendaient très difficile d'en profiter - c'était néanmoins une grande nouvelle au temps. En 2015, il n'y avait pas de solution miracle pour Stagefright. Contrairement à une vulnérabilité basée sur les applications, Google Play Protect n'a pas pu empêcher les mauvais fichiers multimédias de compromettre potentiellement votre téléphone. La seule vraie solution était d'attendre une mise à jour du firmware et d'espérer le meilleur.

Mais si quelque chose comme Stagefright était découvert en 2021, ce serait trivial à aborder. Google préparerait simplement une mise à jour Project Mainline pour la bibliothèque de lecture multimédia et corrigerait instantanément le bogue sur tous les appareils exécutant Android 10 et versions ultérieures. Avec plus d'Android modularisé dans chaque nouvelle version du système d'exploitation, il est beaucoup moins probable que Google soit pris au piège par un exploit comme Stagefright à l'avenir.

Correctifs de sécurité Android

Source: Alex Dobie / Android Central

Source: Alex Dobie / Android Central

En conséquence directe du bogue Stagefright, à la fin de 2015, Google a introduit des niveaux de correctifs de sécurité Android, liant une date précise au niveau de sécurité de tout micrologiciel Android approuvé par Google. De nouveaux correctifs sont publiés chaque mois, résolvant les problèmes de sécurité récemment découverts, les fabricants d'appareils disposant d'un délai d'un à deux mois pour que les correctifs de sécurité soient appliqués aux appareils. La visibilité supplémentaire du correctif de sécurité a mis en lumière les fabricants Android trop performants et moins performants, tout en offrant une tranquillité d'esprit lors de l'arrivée de nouvelles mises à jour.

Deux ans de mises à jour de sécurité sont désormais contractuellement requis par Google.

Plus récemment, Google a commencé à écrire des niveaux minimums de support de sécurité dans ses contrats avec les fabricants Android. Le borddéclaré en 2018 que les fabricants de téléphones devraient garantir deux ans de mises à jour de sécurité pour les nouveaux téléphones, avec au moins quatre mises à jour de sécurité au cours de la première année. Selon les normes de la plupart des téléphones haut de gamme, c'est un niveau de support assez basique. Mais c'est exactement ce que c'est: un strict minimum. Beaucoup d'autres haut de gamme vont bien plus loin, dont Samsung avec sa récente promesse de quatre ans de mises à jour de sécurité pour les principaux téléphones Galaxy.

Une décennie de progrès

Source: Alex Dobie / Android Central

Source: Alex Dobie / Android Central

Entre des mises à jour Android plus rapides grâce à Project Treble, des mises à jour plus faciles de certaines parties du système d'exploitation sans mise à niveau complète du firmware, des durées de vie plus longues et une dernière défense solide contre les logiciels malveillants de Google Play Protect, la sécurité d'Android est aujourd'hui robuste. La plupart des risques de sécurité mobile très médiatisés aujourd'hui se présentent sous la forme d'attaques de phishing par opposition aux applications malveillantes ou aux fichiers multimédias. Ou en d'autres termes, à mesure que la sécurité d'Android est renforcée, les méchants choisissent de plus en plus de tromper toi, pas votre téléphone.

Cela ne veut pas dire que la situation concernant la sécurité et les mises à jour de la plate-forme Android est parfaite. Dans un monde idéal, Google serait aussi agile qu'Apple pour corriger les failles de sécurité. Avec Project Mainline, nous sommes définitivement y arriver, mais il faudra du temps pour que les avantages des nouveaux modules Mainline ajoutés dans Android 11 et Android 12 se répercutent sur l'écosystème Android. Google Play Protect, aussi bon soit-il, se limite à neutraliser les logiciels malveillants basés sur des applications, par opposition à d'autres types d'exploits. Et je dirais certainement que le minimum contractuel d'une mise à jour de sécurité tous les trois mois ne va pas assez loin. (Exemple: le perspectives de mise à jour lamentables de nombreux téléphones OnePlus Nord moins chers.)

Dans le même temps, en 2021, le vieux stéréotype selon lequel Android regorge d'exploits de logiciels malveillants et de micrologiciels est plus éloigné de la vérité qu'il ne l'a jamais été. Et les comparaisons directes avec le modèle de mise à jour iOS négligent des parties importantes de Google Android comme Play Services et Project Mainline. La plate-forme a parcouru un long chemin depuis 2011, et la dernière décennie de progrès signifie qu'Android est bien placé pour faire face aux menaces logicielles du futur.

Alex Dobie

Alex est éditeur exécutif mondial pour Android Central et se trouve généralement au Royaume-Uni. Il blogue depuis avant qu'il ne s'appelle ainsi, et actuellement la plupart de son temps est passé à diriger des vidéos pour CA, qui consiste à pointer une caméra sur des téléphones et à prononcer des mots sur un microphone. Il aimerait juste entendre vos pensées à [email protected], ou sur les choses sociales à @alexdobie.