A su ISP se le ha dado rienda suelta para registrar el 100% de lo que hace en línea y vender esa información al mejor postor. Una regla de la FCC diseñada para al menos obtener su permiso fue rechazada por las personas elegidas para representarnos, y una sugerencia existente de la FTC para permitirnos a todos optar por no participar seguirá siendo ignorada.

Su información y datos personales ya no son suyos ni personales una vez que su ISP los obtiene.

Simplemente no hay nada que usted o yo podamos hacer para cambiar el hecho de que pagamos por un servicio y las personas que recolectar nuestro dinero todos los meses pueden vender todo lo que saben sobre nosotros y no tienen la obligación de anonimizar a ningún de eso Para las empresas que brindan acceso a internet, somos ganado. Mu muu buckaroo.

Sin embargo, no tenemos que darles ninguna información útil, y hay algunas cosas que puede hacer para que algunos de los datos sobre dónde, cuándo y cómo usa Internet, nada más que espacio de disco duro desperdiciado si prefiere decidir por sí mismo cómo se propaga alrededor.

No toda la recopilación de datos es terrible

Primero, seamos claros en un par de cosas. Su ISP, ya sea Comcast, Time Warner, AT&T o quien sea (incluidas las personas a las que paga por los datos en su teléfono) todos los meses) la recopilación de datos no siempre es algo malo y eso no es lo que tiene a mucha gente molesta por el reciente cambios. Cualquier empresa que preste un servicio puede brindar un mejor servicio cuando saben cómo la gente lo usa, y probablemente no haya nadie en una oficina del sótano mirándote mientras usas Internet. Intercambiar datos por un mejor servicio es algo que la mayoría de nosotros hacemos todo el tiempo, incluso si no lo sabemos.

Un servicio puede convertirse en un mejor servicio si las personas que lo ofrecen saben cómo lo usamos, pero venderlo es otra cosa.

google, facebook, microsoft, Manzana y muchas otras compañías también ofrecen servicios que utilizan sus datos como moneda en lugar de cobrar efectivo real. Lo que recopilan es tan intrusivo como lo que recopila su ISP y todos debemos recordarlo. La diferencia es que no estamos pagando todos los meses y podemos decir que no y no usar sus servicios. También se nos dice por adelantado qué se está recopilando y qué se está haciendo con todo eso e incluso con tu Android. El teléfono te da la opción de simplemente decir que no y no usar nada de una de estas compañías sedientas de datos. Por cierto, las empresas que fabrican los teléfonos que nos encanta comprar no tienen una opción de exclusión similar. O dices que sí a dejar que Samsung o HTC o quien sea recopile tus datos o vuelves a poner tu teléfono nuevo en la caja y lo vendes en Swappa porque ya está usado. Otro post para otro momento.

Entonces, si necesita servicio de Internet, y creemos que el servicio de Internet ahora es una necesidad de la misma manera que la electricidad y el agua potable son: no tiene otra opción que pagarle a alguien que manejará su información personal sin tener en cuenta su privacidad.

Tu mejor protección

No podemos evitar que recopilen nuestros datos y luego los usen de una manera que aumente la seguridad y la privacidad. preocupaciones, pero podemos tratar de hacer que los datos sean inútiles al cambiar la forma en que usa el Internet. Hay dos formas de hacerlo y, afortunadamente, ambas son bastante fáciles de usar con nuestros Android. Ambos implican interceptar el tráfico web hacia y desde su teléfono.

Usa una VPN

La mayoría de las personas están familiarizadas con el término VPN, pero no todos saben qué es exactamente una VPN. Piense en ello como una computadora en Internet que le permite conectarse y usar su conexión para enviar y recibir tráfico web. Es más complicado que eso, y si tienes curiosidad sobre cómo funcionan y por qué Revista de protocolo de Internet de Cisco le dirá todo lo que siempre quiso saber sobre ellos y algo más.

Usar una VPN significa que una mirada a los datos recopilados por su ISP mostrará cuándo se conectó a su VPN, qué VPN usó y dónde estaba cuando la usó. Eso suena como la solución fácil, ¿verdad? No precisamente. Hay algunos problemas al confiar en una VPN para mantenerlo completamente anónimo, y no se pueden ignorar.

- El uso de una VPN solo cambia el "área de ataque". Debe asegurarse de que la VPN que está utilizando no guarde ningún registro y se encuentra en una ubicación en la que no es necesario que haga nada adicional para cumplir con una solicitud de datos de usuario. No hay nada que impida que una empresa de VPN venda sus datos a su ISP, aparte de sus propias políticas.

- Una VPN no bloqueará la recopilación de datos de aplicaciones y servicios que probablemente ya estén instalados en su teléfono. Si compró su teléfono a un proveedor, es probable que tengan algo en el software que les indique exactamente cómo lo está usando. Ahora pueden vender esos datos.

- No todo puede usar una VPN y esos elegantes dispositivos de Internet de las cosas pueden crear un pequeño perfil sobre usted para que su ISP se lo venda a alguien con suficiente dinero para pagarlo. Muchos de esos dispositivos tienen una aplicación que puede recopilar datos adicionales de su propio teléfono.

- Una VPN no puede evitar que una empresa malvada inyecte paquetes de datos maliciosos para rastrear cada uno de tus movimientos mientras estás en línea. Sí, esto es lo que Verizon fue atrapado haciendo. Pero no creas que Verizon es más malvado que nadie.

Puede encontrar empresas que vendan servicios de VPN y proporcionen una aplicación de Android para facilitar su uso en su teléfono. Dudo en enumerar los mejores porque eso depende de sus necesidades. Busque una empresa que no recopile datos, esté en un país que no les exija habilitar la recopilación cuando se les solicite y que no tenga un censor. Ahora mismo estoy usando Servicio de túnel VPN de Privateinternetaccess y también he tenido grandes resultados con BlackVPN. Pero siempre estoy buscando algo mejor.

También puede volverse súper duro y configurar su propia VPN en un servidor remoto, así como ejecutar un túnel a través de su enrutador. Esos están fuera del alcance de esta charla "fácil".

Usar TOR

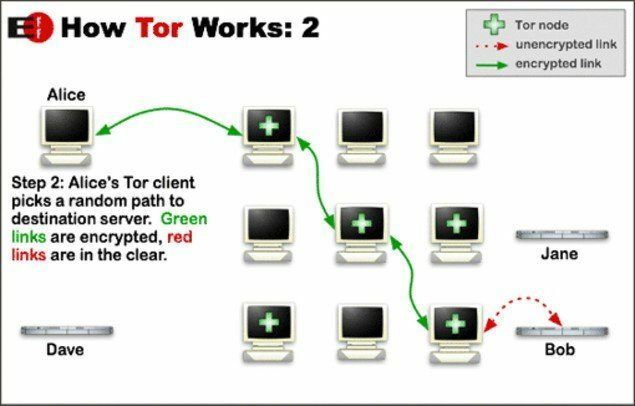

El proyecto TOR es un grupo voluntario de personas y empresas que mantienen servidores que enrutan el tráfico de Internet encriptado a través de una ruta aleatoria y compleja de túneles. Desde la perspectiva del usuario, es un proxy al que apuntamos nuestro tráfico de red, y el software que usan las personas que lo mantienen en funcionamiento se encarga del resto.

TOR es recomendado por organizaciones como Indymedia y EFF para ayudar a mantener el anonimato y la seguridad en línea. La inteligencia naval de los EE. UU., así como cientos de oficinas de aplicación de la ley, la usan cuando necesitan ocultar sus huellas en línea, al igual que millones de personas como usted y como yo. El uso de TOR significa que su ISP verá una conexión a uno de un grupo de servidores aleatorios en lugar de una conexión a un sitio web en particular. Pero también tiene algunos inconvenientes que impiden que sea la solución perfecta.

- TOR no bloqueará la recopilación de datos de aplicaciones y servicios que probablemente ya estén instalados en su teléfono. Si compró su teléfono a un proveedor, es probable que tengan algo en el software que les indique exactamente cómo lo está usando. Ahora pueden vender esos datos.

- No todo puede usar un cliente TOR y esos sofisticados dispositivos de Internet de las cosas pueden crear un pequeño y agradable perfil sobre usted para que su ISP se lo venda a alguien con suficiente dinero para pagarlo. Muchos de esos dispositivos tienen una aplicación que puede recopilar datos adicionales de su propio teléfono.

- Su ISP verá una conexión a un nodo TOR aleatorio y sabrá que está conectado a un nodo TOR. Desafortunadamente, eso puede ser una bandera roja. El gobierno de los EE. UU. sospecha mucho de todos los que usan TOR y considera a los usuarios como un ciudadano extranjero y una "causa de preocupación" por defecto. Las personas y las empresas que albergan relés de salida siempre corren el riesgo de ser cerradas y de que se incauten los equipos. Siente que la libertad te inunda.

- TOR puede ser lento. Como en muy lento.

En el lado positivo, TOR es fácil de configurar en Android. FuegoCebolla es un proxy y navegador TOR preconfigurado que puede obtener de Google Play y que simplemente funciona. OrBot es un proxy TOR preconfigurado para Android que se puede usar con cualquier aplicación que le permita usar un servicio de proxy. El Navegador OrFox combina bien con OrBot, y ambos son productos oficiales del proyecto TOR. También están disponibles en Google Play.

Cada poquito cuenta

Ninguna de estas opciones es infalible. Aparte de filtrar el Wi-Fi de otra persona y tener el historial de su navegador conectado a ellos (no se atreva), nada es una forma 100% de esconderse de un ISP codicioso. Pero cada poquito cuenta y esto es lo que se puede hacer ahora mientras las personas trabajan en mejores formas de protegerse en el futuro.

Mantenerse seguro.