Освобождаването на ан iPhone без сензор за пръстови отпечатъци доведе до разговори за използването на пръстови отпечатъци за удостоверяване и колко сигурно се съхраняват данните. Това е страхотно. Дори и да не се притеснявате как се прави, имате нужда от много други хора, които да бъдат загрижени, за да бъде направено по начин, за който не е нужно да се притеснявате!

Като за начало, Apple използва подобно решение и ако имате по-стар модел със сензор за пръстови отпечатъци, вие сте също толкова сигурни, че го използвате, както преди. Същото важи и за по-възрастните Samsung телефони, които стартираха преди Marshmallow и използваха собствените методи на Samsung.

Начинът, по който Google съхранява данните ви за пръстови отпечатъци, е възможно най-сигурният начин с настоящата технология. Също така е очарователно колко прост е прегледът на цялото нещо, след като го погледнете. Просто и сигурно винаги е печеливша комбинация.

Съхранението по своята същност не е много сигурно. Това е същото нещо като да напишеш нещо на бележка и да го поставиш в шкаф за файлове. Там е, защото трябва да бъде там и най-доброто, което можете да направите, е да контролирате кой има достъп до него. За картотека използвате ключалка, а за телефона си използвате криптиране. За вашите данни за пръстови отпечатъци нещата отиват една крачка напред: надеждна среда за изпълнение (TEE).

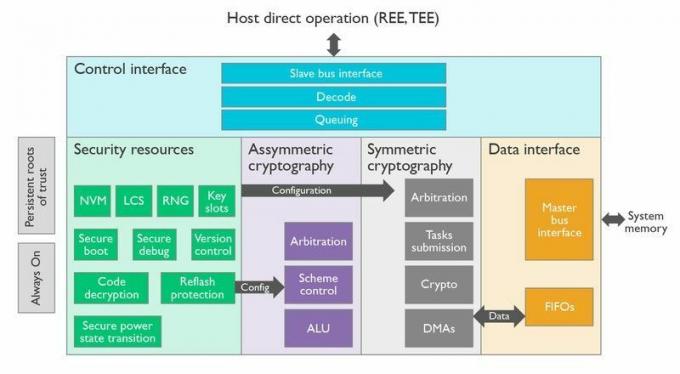

TEE е отделна и изолирана зона в хардуера на телефона. TEE може да използва свой собствен процесор и памет или може да използва виртуализирано копие на главния процесор. И в двата случая TEE е напълно изолиран и изолиран с помощта на хардуерно поддържана памет и входно/изходна защита. Единственият начин да влезете е, ако TEE ви пусне, а той никога няма да го направи. Дори ако телефонът е руутнат или буутлоудърът е отключен, TEE е отделен и все още непокътнат.

Отделен процесор със собствена памет и операционна система се използват за анализиране и съхраняване на вашите данни за пръстови отпечатъци.

Google използва това, което наричат Доверен TEE да подкрепя това. Много малка и ефективна операционна система, подходящо наречена Trusty OS, работи на хардуера TEE и драйверите на ядрото й позволяват да комуникира със системата. Има библиотеки за Android (познахте: Trusty API), които разработчиците да използват, за да могат да питат какво означава въпрос с да или не на TEE. В TEE се съхраняват не само данни за пръстови отпечатъци. Неща като DRM ключове и ключове за шифроване на буутлоудъра на производителя също живеят в TEE и работят по същия начин, по който вашите данните за пръстови отпечатъци — отговор дали данните, представени му от приложение, съответстват на известните добри данни, които са съхраняване.

Други производители могат да използват Trusty OS или след това могат да използват различна система. Докато всички критерии са изпълнени (изброени по-долу) и TEE е изолиран и изолиран, той ще отговаря на стандартите за сигурност, необходими за използване на Pixel Imprint (бивш Nexus Imprint).

Когато регистрирате пръстов отпечатък на телефона си с Android, сензорът грабва данните от сканирането. Trusty OS анализира тези данни в TEE, след което създава две неща: набор от данни за валидиране и криптиран шаблон за пръстови отпечатъци. Изглежда, че това са нежелани данни за всичко, с изключение на TEE, който също има ключа за дешифриране на тези нежелани данни. Този криптиран шаблон за пръстови отпечатъци се съхранява в криптиран контейнер или в TEE, или в криптираната памет на вашия телефон. Три слоя за криптиране означават, че е почти невъзможно да получите данните и дори да можете, те са безполезни без начин да ги дешифрирате.

Android изисква вашите пръстови отпечатъци да бъдат защитени с уникален ключ и вие можете; не го пренасяйте на друг телефон или го използвайте повторно за друг потребител.

Данните за валидиране се съхраняват в TEE. Когато поставите пръста си върху скенера, за да опитате да направите нещо, скенерът изгражда профил от данни. Чрез Trusty API асоциираното приложение пита ядрото да попита TEE дали е правилно. TEE проверява съхранените данни за валидиране, като използва своя отделен процесор и памет, и ако достатъчно от данните съвпадат, казва „да“. Ако няма достатъчно съответстващи данни, се казва не. Този отговор за преминаване или неуспех се изпраща обратно към ядрото като софтуерен токен, който API може да прочете, за да види резултата.

Докато самият TEE използва самостоятелна операционна система и хардуер, за да остане защитен, шаблонът за пръстов отпечатък използва софтуерно криптиране. Той трябва да бъде подписан с много специфичен ключ, за да бъде валиден. Този ключ се създава с помощта на информация, специфична за устройството, информация, специфична за потребителя, и информация, специфична за времето. С други думи, ако премахнете потребител, смените устройства или опитате да регистрирате отново пръстов отпечатък (системата може да разбере дали презаписвате съществуващ пръстов отпечатък) ключът вече не се разпознава и не може да се използва за дешифриране на пръстовия отпечатък шаблон.

Основните правила, които всяка компания, произвеждаща Android телефони със сензор за пръстови отпечатъци, трябва да спазва:

- Всички анализи на данни за пръстови отпечатъци трябва да се извършват вътре в TEE

- Всички данни, свързани с пръстов отпечатък, трябва да се съхраняват в TEE или в надеждна памет (памет, която главният процесор дори не може да види)

- Данните за профила на пръстови отпечатъци трябва да бъдат самокриптирани, дори ако се съхраняват в криптирано хранилище на телефона

- Премахването на потребителски акаунт трябва също така да изтрие сигурно всички данни, свързани с пръстовите отпечатъци на този потребител

- Мястото, където се съхраняват профилите на пръстови отпечатъци, не трябва да е видимо за нито едно приложение, процес или потребител, включително root потребителя

- Данните за пръстови отпечатъци от какъвто и да е вид не трябва да се архивират в никакъв друг източник, включително в облака, вашия компютър или друго приложение

- Удостоверяването с пръстов отпечатък трябва да се използва от процеса, който го е поискал (без споделяне на данни за пръстов отпечатък, дори само отговорът да или не, за да се види дали е правилен)

Когато имате няколко стандартни спецификации, които са ясни, не е трудно да ги изпълните. Това е, което гарантира, че без значение какъв телефон с Android използвате, вашите данни за пръстови отпечатъци ще се съхраняват безопасно и никой друг системен процес или приложение няма да получи достъп до тях. С развитието на криптографията, особено хардуерното криптиране, ще се развива и този метод за запазване на вашите данни за пръстови отпечатъци. Ще бъде интересно да погледнем назад, след като Android Z стартира и да видим докъде сме стигнали.